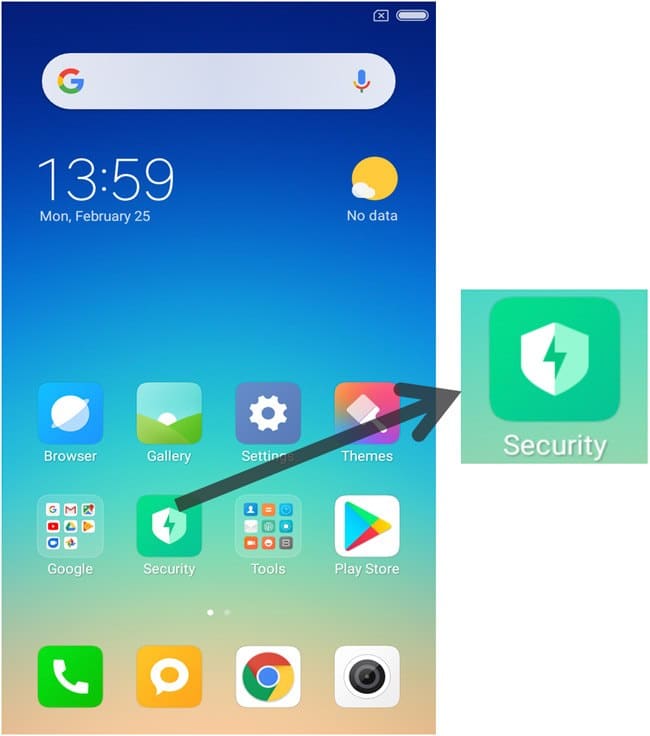

Deși aplicația de securitate Xiaomi are scopul de a-și proteja dispozitivele și datele utilizatorilor, cercetătorii Check Point au anunțat mai devreme astăzi că aplicația a făcut opusul.

Η aplicația numită Furnizor de gardă, folosește scanere antivirus de la Stai, AVL și Tencent pentru a detecta eventualele programe malware. Software-ul rău intenționat de pe Android poate găsi diferite moduri de a intra în dispozitivul dvs. și nu este o surpriză Xiaomi îl preinstalează Furnizor de gardă pe toate telefoanele ei.

Cu toate acestea, cercetătorii săi Check Point a găsit o defecțiune majoră de securitate cu aplicația și mecanismul de actualizare.

Potrivit cercetătorului ei Check Point, Slava Makkaveev, Furnizorul Guard primește actualizări printr-o conexiune HTTP nesigură. Aceasta înseamnă că unii hackeri ar putea modifica cu ușurință sursa de actualizare din Avast Update și ar putea importa malware printr-un atac om-in-the-middle (MITM), atâta timp cât era în aceeași rețea Wi-Fi ca și potențialele lor victime.

Un exemplu de atac MITM este spionajul activ, care implică un intrus care stabilește o conexiune independentă cu o victimă. Victima crede că transmite mesaje către un terț legitim, când de fapt intrusul le monitorizează mesajele și le modifică.

Pe lângă programele malware, Makkaveev a spus că atacatorii ar putea folosi și atacuri om-in-the-middle (MITM) pentru a se infiltra ransomware sau a monitoriza aplicațiile. Atacatorii pot afla chiar și numele fișierului de actualizare pentru ca software-ul lor să pară cât mai inofensiv.

Pentru că Furnizor de gardă este preinstalat pe telefoanele Xiaomi, milioane de dispozitive au același bug de securitate. Vestea bună este că Xiaomi este conștient de acest lucru și a lucrat cu Avast pentru a o remedia.

[the_ad_group id = ”966 ″]